Talvolta potrebbe tornarci comodo poter fermare l'esecuzione di un workflow sotto determinate condizioni. Immedesimandoci in un caso reale, potremmo voler far fermare una esecuzione automatica di un progetto .NET Core quando la soglia minima della code coverage non č stata raggiunta.

Nel workflow avremo sicuramente un primo passaggio in cui dobbiamo eseguire i test e calcolare la code coverage:

- name: Test run: dotnet test my.csproj --collect:"XPlat Code Coverage"

L'output generato sarŕ in un file (per esempio XML) che sarŕ di un formato simile al seguente (poichč dipende da XUnit, JUnit o altri).

<?xml version="1.0" encoding="utf-8"?> <coverage line-rate="0.85999999999" timestamp="1669831733" ...> ... </coverage>

Non possiamo sempre far fermare la pipeline nel primo passaggio, perchč magari siamo in un runner basato su Ubuntu per cui non abbiamo accesso diretto ad MSBuild per usare il parametro /p:Threshold=90, quindi dobbiamo scrivere del codice custom.

- name: Get Line Rate

id: get_line_rate

shell: pwsh

run: |

[xml]$file = Get-Content -Path "./coverage.xml"

$lineRate = $file.coverage.'line-rate'

Write-Output "::set-output name=lineRate::$lineRate"- name: Check coverage threshold

if: ${{ steps.get_line_rate.outputs.lineRate < 0.9 }}

uses: actions/github-script@v6

with:

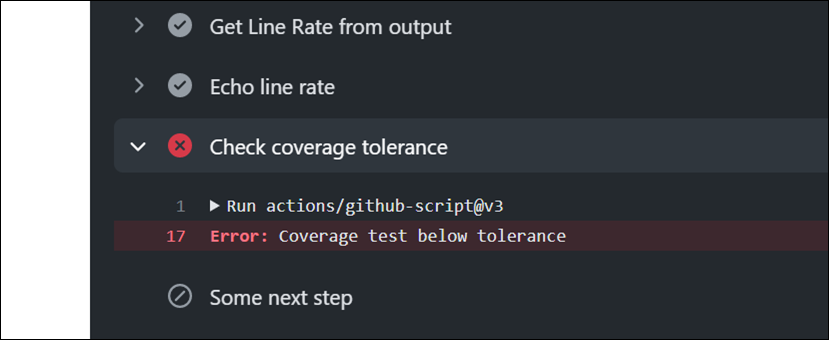

script: core.setFailed('Coverage test below tolerance')Nel primo passaggio, dato il file di code coverage generato precedentemente, andiamo solo a fare un parsing con PowerShell e a recuperare il valore effettivo della code coverage e, quindi, lo salviamo in una variabile di output. Nel secondo step, invece, andiamo a leggere quel valore di output e lo confrontiamo con la soglia: se questo č maggiore (o uguale), allora il workflow continuerŕ la sua esecuzione, altrimenti eseguirŕ il task che prevede la failure, indicando anche nei log il messaggio di errore.

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Bloccare l'esecuzione di un pod in mancanza di un'artifact attestation di GitHub

Creare una libreria CSS universale: Cards

Migliorare la sicurezza dei prompt con Azure AI Studio

Escludere alcuni file da GitHub Secret Scanning

Filtrare i dati di una QuickGrid in Blazor con una drop down list

Estrarre dati randomici da una lista di oggetti in C#

Eseguire una ricerca avanzata per recuperare le issue di GitHub

Generare una User Delegation SAS in .NET per Azure Blob Storage

Rendere i propri workflow e le GitHub Action utilizzate più sicure

Recuperare automaticamente un utente e aggiungerlo ad un gruppo di Azure DevOps

La gestione della riconnessione al server di Blazor in .NET 9