Nelle grandi aziende ci sono sicuramente decine, se non centinaia, di progetti configurati all'interno di Azure DevOps. Quando si parla di incrementare (o perlomeno implementare) la sicurezza, soprattutto a livello di rete, spesso si ricorre all'integrazione di agent privati oltre a quelli hosted forniti da Microsoft stessa. Tuttavia, questi agent pool devono essere manutenuti e la complessitŕ di manutenzione dipende dalla quantitŕ di software e di configurazioni/versioni che devono essere disponibili.

Uno dei vantaggi dell'uso dei container, facendo un confronto con un ambiente web, ad esempio, consiste nel portarsi tutta l'infrastruttura e le dipendenze necessarie ad eseguire le applicazioni proprio all'interno del container stesso, cosě da non dover configurare un web server ad-hoc (la VM agent) e, ad esempio, fare hosting di applicazioni con diverse versioni di .NET installate side-by-side. La rimozione di uno dei container, inoltre, farebbe la pulizia di tutte queste dipendenze, lasciando la macchina fisica pulita e riutilizzabile per altri container/applicazioni.

Lo stesso concetto puň essere quindi applicato anche per le pipeline di Azure DevOps. I container possono quindi essere deployati all'interno di un agent (sia hosted che self-hosted) e i vari task di processo possono girare all'interno di esso. Il vantaggio, come detto, č che le varie configurazioni sarebbero direttamente integrate con il container e la pipeline non deve preoccuparsi di installare software di terze parti e possiamo fare molta meno manutenzione sull'agent stesso (zero, se non abbiamo accesso come negli agent hosted).

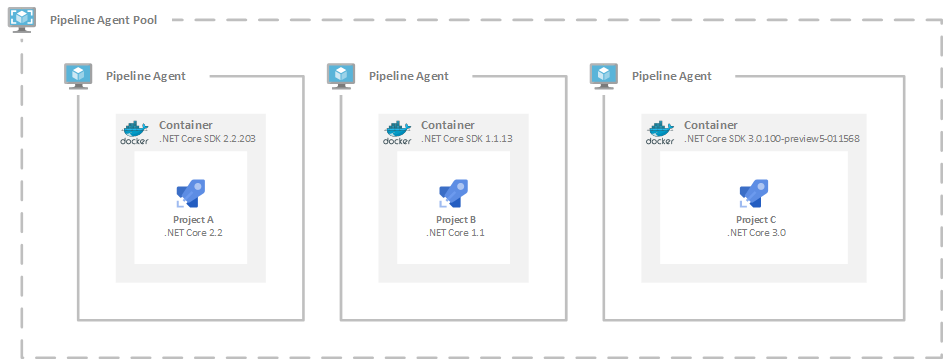

Supponiamo, quindi, di avere N applicazioni che puntano ad N versioni diverse di .NET Core. Come detto, sul server non sarŕ necessario installare nulla, poichč sarŕ il container a servire le dipendenze necessarie all'esecuzione:

Lato pipeline, non dobbiamo fare altro che specificare su quale container eseguire la pipeline stessa:

pool: vmImage: 'ubuntu-latest' container: mcr.microsoft.com/dotnet/core/sdk:5.0 steps: - script: dotnet restore - script: dotnet build -c release

La stessa identica pipeline (quindi riutilizzando un template, potenzialmente), puň girare all'interno di un altro container che punta, perň, ad una versione differente di .NET 5.

L'unica difficoltŕ, come possiamo intuire, consiste nel trovare l'immagine ad-hoc richiesta per eseguire la pipeline. In questo caso la scelta č stata semplice poichč abbiamo bisogno di un container Linux-based, contenente l'SDK di .NET 5.

Nei prossimi script vedremo come integrare anche container di terze parti per eventuali dipendenze con servizi custom o esterni.

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Ordinare randomicamente una lista in C#

Configurare il nome della run di un workflow di GitHub in base al contesto di esecuzione

Escludere alcuni file da GitHub Secret Scanning

Sfruttare gli embedding e la ricerca vettoriale con Azure SQL Database

Applicare un filtro per recuperare alcune issue di GitHub

Utilizzare l'espressione if inline in una pipeline di Azure DevOps

Cancellare una run di un workflow di GitHub

Migliorare l'organizzazione delle risorse con Azure Policy

Gestione dei nomi con le regole @layer in CSS

Fissare una versione dell'agent nelle pipeline di Azure DevOps

Creare un webhook in Azure DevOps

Rendere i propri workflow e le GitHub Action utilizzate più sicure